جدول المحتويات

ما هو الإستطلاع في إختبار الاختراق؟

الإستطلاع هو المرحلة الأولى والأساسية في عملية اختبار الاختراق، حيث يتم جمع المعلومات حول الهدف المُحدد بشكل شامل. الهدف من هذه المرحلة هو فهم النظام المستهدف، وتحديد نقاط الضعف التي يمكن استغلالها في المراحل التالية من عملية الاختبار. يشمل الاستطلاع جمع البيانات حول الأجهزة، الشبكات، الأنظمة، والتطبيقات المتعلقة بالهدف، بالإضافة إلى الأشخاص المرتبطين به.

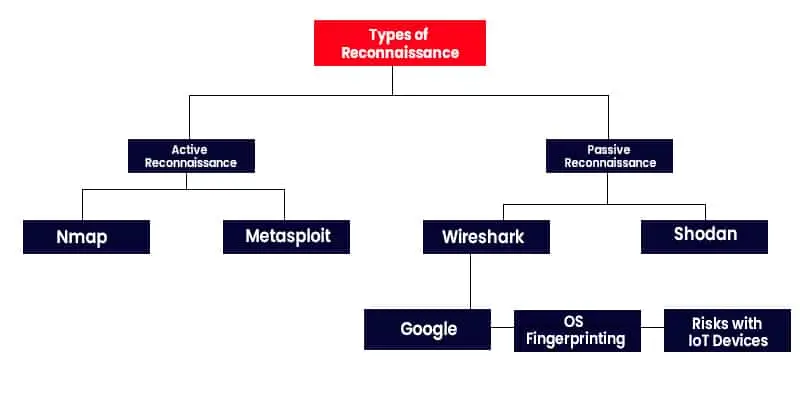

أنواع الإستطلاع

1. الإستطلاع السلبي

في هذا النوع من الاستطلاع، يتم جمع المعلومات دون التفاعل مباشرة مع الهدف. يستخدم المهاجم أدوات وتقنيات تمكنه من البحث في الإنترنت والمصادر العامة للحصول على المعلومات المطلوبة. يشمل هذا النوع من الاستطلاع:

- البحث في محركات البحث.

- استخدام منصات التواصل الاجتماعي.

- البحث في قواعد البيانات العامة.

2. الإستطلاع النشط

يتضمن الاستطلاع النشط التفاعل المباشر مع الهدف للحصول على المعلومات. يتم ذلك عن طريق إرسال طلبات مباشرة إلى النظام المستهدف واستخدام الأدوات التي تكشف عن تفاصيل النظام. من أمثلة هذا النوع:

- فحص المنافذ المفتوحة.

- جمع معلومات حول الشبكة باستخدام بروتوكولات مختلفة.

- إرسال طلبات HTTP للحصول على معلومات من خادم الويب.

هل الاستطلاع قانوني؟

يعتبر الاستطلاع في اختبار الاختراق قانونيًا فقط إذا تم بإذن مسبق من المالك الشرعي للنظام أو الشبكة المستهدفة. يجب على مختبري الاختراق (Penetration Testers) الحصول على موافقة كتابية واضحة قبل البدء في أي نشاط استطلاعي. بدون هذا الإذن، يمكن أن يُعتبر الاستطلاع نشاطًا غير قانوني ويمكن أن يؤدي إلى عواقب قانونية خطيرة.

أدوات الإستطلاع

هناك العديد من الأدوات المستخدمة في الاستطلاع، تتنوع بين الأدوات البسيطة إلى الأدوات المتقدمة التي تستخدم في عمليات اختبار الاختراق الاحترافية. من بين هذه الأدوات:

1. محركات البحث

محركات البحث مثل جوجل يمكن أن تكون أداة قوية لجمع المعلومات عن الهدف. يمكن استخدام عمليات بحث متقدمة للعثور على معلومات محددة.

2. Nmap

Nmap هي أداة مفتوحة المصدر تُستخدم لفحص الشبكات واكتشاف الأجهزة والمنافذ المفتوحة والخدمات العاملة على هذه المنافذ. مثال على استخدام Nmap:

nmap -sP 192.168.1.0/243. Metasploit

Metasploit هي إطار عمل يستخدم لإجراء اختبارات الاختراق. يحتوي على مجموعة من الأدوات التي تساعد في جمع المعلومات عن الأنظمة والخدمات العاملة عليها. يمكن استخدامه للبحث عن الثغرات وتنفيذ الهجمات.

4. Recon-ng

Recon-ng هي أداة استطلاع مفتوحة المصدر تُستخدم لجمع المعلومات من مصادر متنوعة. تُقدم واجهة سطر أوامر مريحة وتدعم العديد من الوحدات التي تُسهل عملية الاستطلاع.

5. Shodan

Shodan هو محرك بحث للأجهزة المتصلة بالإنترنت. يمكن استخدامه للعثور على الأجهزة مثل الكاميرات الأمنية، الخوادم، والموجهات وجمع معلومات عنها.

6. Maltego

Maltego هي أداة تستخدم لتحليل الروابط والعلاقات بين البيانات. تُساعد في جمع المعلومات عن الأفراد والمنظمات والشبكات وتقديمها بشكل مرئي يسهل فهمها.

مثال عملي على استخدام الأدوات في الإستطلاع

استخدام Nmap لفحص الشبكة

لنفرض أنك تريد جمع معلومات عن شبكة معينة، يمكنك استخدام Nmap لفحص المنافذ المفتوحة على جهاز معين داخل الشبكة. الأمر التالي يقوم بفحص المنافذ المفتوحة على الجهاز ذو العنوان IP 192.168.1.10:

nmap -sT 192.168.1.10استخدام Shodan لجمع المعلومات

باستخدام Shodan، يمكنك العثور على أجهزة متصلة بالإنترنت واستعراض تفاصيلها. لنفرض أنك تريد معرفة تفاصيل الأجهزة التي تعمل على منفذ 22 (SSH):

import shodan

api_key = "YOUR_SHODAN_API_KEY"

api = shodan.Shodan(api_key)

try:

results = api.search('port:22')

for result in results['matches']:

print('IP: {}'.format(result['ip_str']))

print(result['data'])

except shodan.APIError as e:

print('Error: {}'.format(e))نصائح لتحسين الاستطلاع في إختبار الاختراق

- استخدام أدوات متعددة: لا تعتمد على أداة واحدة لجمع المعلومات، استخدم مجموعة متنوعة من الأدوات للحصول على صورة كاملة.

- تحليل البيانات بشكل دقيق: بعد جمع المعلومات، قم بتحليلها بدقة لتحديد النقاط الضعيفة والاستعداد للمرحلة التالية.

- تجنب الكشف عن نفسك: خاصة في الاستطلاع النشط، احرص على استخدام تقنيات لتجنب الكشف عن نفسك، مثل استخدام VPN أو البروكسيات.

- تحديث أدواتك باستمرار: الأدوات تتطور باستمرار، لذا احرص على استخدام أحدث الإصدارات لضمان الحصول على أفضل النتائج.

أهمية الاستطلاع في إختبار الاختراق

الإستطلاع يعتبر مرحلة حيوية في عملية اختبار الاختراق. من خلال جمع المعلومات الدقيقة والشاملة، يمكن لمختبري الاختراق تحديد الثغرات الأمنية واستغلالها بكفاءة. هذه المرحلة تساهم في تقديم تقارير دقيقة حول نقاط الضعف واقتراحات لتعزيز الأمان.

خاتمة

الإستطلاع هو مرحلة أساسية في اختبار الاختراق، حيث يتم جمع المعلومات لتحديد نقاط الضعف واستغلالها لاحقًا. يجب أن يكون الاستطلاع قانونيًا ومصرحًا به، ويعتمد على استخدام أدوات متنوعة لجمع البيانات. من خلال الفهم الجيد لعملية الاستطلاع واستخدام الأدوات المناسبة، يمكن تعزيز الأمان السيبراني وتحسين فعالية اختبارات الاختراق.